Was uns bewegt, was Sie schützt

Aktuelle Artikel über Cybersicherheit, Admijalo-Highlights und Erfolgsgeschichten unserer Kunden.

[Security]

[Security]

Digitale Identitätsprüfung im Zeitalter von KI-Betrug und DORA: Wie Banken den Spagat zwischen Innovation und Compliance schaffen

Deepfakes, synthetische Identitäten, steigende KYC-Kosten: Warum Banken ihre Identitätsprüfungsprozesse angesichts von DORA und KI-Betrug neu denken müssen. Jetzt Orientierung gewinnen.

[Security]

[Security]

Schritt-für-Schritt-Anleitung für effektives Fraud-Management in Banken

Wie Banken und Sparkassen ihr Fraud-Management DORA-konform optimieren können: 7 Schritte für mehr Sicherheit, Compliance und Resilienz.

[Security]

[Security]

Cyber Security Check vs. OSINT-Analyse: Unterschiede, Einsatz und Compliance-Tipps

Was unterscheidet eine OSINT-Analyse von einem Cyber Security Check? Wann ergibt welche Methode Sinn und warum sollten Unternehmen beide nutzen, um DORA, NIS2 und Co. zu erfüllen?

[Security]

[Security]

Was ist OSINT? Die unterschätzte Gefahr im Unternehmen

OSINT nutzt frei verfügbare Informationen für gezielte Cyberangriffe. Erfahren Sie, wie Hacker Ihr Unternehmen täuschen und wie Sie sich schützen.

[Security]

[Security]

Was ist ein Cyber Security Check? | IT-Sicherheitslage analysieren und verbessern

Ein Cyber Security Check zeigt, wie gut Ihr Unternehmen technisch, organisatorisch und in Sachen Compliance bei einem Cyberangriff aufgestellt ist.

[Security]

[Security]

NIS2-Richtlinie: Die Rolle des IT-Leiters in der NIS2-Umsetzung

Erfahren Sie, wie IT-Leitungen NIS2-Anforderungen erfolgreich umsetzen: GAP-Analyse, Maßnahmen, ISMS, Dienstleister, Rollen & Verantwortung.

[In eigener Sache]

[In eigener Sache]

Ausgezeichnet: Admijalo ist ISO27001-zertifiziert

Wie sich das für einen IT-Security-Anbieter mit Lead-Auditor ISO 27001 als Geschäftsführer gehört, hat die Admijalo Dienstleistungs GmbH die ISO27001-Zertifizierung nun selbst auch bestanden.

[Security]

[Security]

DORA versus NIS2: So bereiten sich Sparkassen und Genossenschaftsbanken richtig vor

DORA-Verordnung - Erfahren Sie, wie Finanzinstitute durch strenge IT-Sicherheitsanforderungen ihre digitale Resilienz stärken müssen. Alles zu Anforderungen, Fristen und Betroffenen.

[Security]

[Security]

Häufig gestellte Fragen zur NIS2-Richtlinie

Erfahren Sie, was Geschäftsführer zur NIS2-Richtlinie wissen müssen: Haftung, Pflichten, Maßnahmen & Risiken für Unternehmen in kritischen Sektoren.

[Security]

[Security]

Compliance & IT-Sicherheit: Neue Anforderungen für IT-Dienstleister

Immer mehr Compliance-Vorgaben wie NIS2 & DORA fordern IT-Dienstleister heraus. So positionieren Sie sich als strategischer Partner für Ihre Kunden.

[Security]

[Security]

NIS2 für Geschäftsführer: Jetzt handeln – Haftung, Pflichten und FAQ

NIS2 verpflichtet Geschäftsführer zur Cyber-Sicherheit. Erfahren Sie, was auf Sie zukommt, wie Sie Haftung minimieren und welche FAQ jetzt wichtig sind.

[In eigener Sache]

[In eigener Sache]

Standortsicherheit bei 7 von 10 Unternehmen mangelhaft

Cyberkriminalität hat sich 2024 zur größten wirtschaftlichen Bedrohung mit der höchsten Eintrittswahrscheinlichkeit für deutsche Unternehmen entwickelt. 179 Milliarden Euro Schaden

[Security]

[Security]

Mitarbeiter als Insiderangreifer: Anzeichen und Schutzstrategien für Unternehmen

Cyberangriffe auf Unternehmen nehmen rasant zu. Während sich Unternehmen mit Firewalls und Phishing-Schulungen vor Zugriffen von außen schützen, geht eine erhebliche Gefahr auch von Mitarbeitenden aus, die aus dem Inneren eines Unternehmens heraus agieren.

[Security]

[Security]

Häufig gestellte Fragen: Was ist die DORA-Verordnung, ab wann gilt sie und wer ist betroffen?

DORA-Verordnung - Erfahren Sie, wie Finanzinstitute durch strenge IT-Sicherheitsanforderungen ihre digitale Resilienz stärken müssen. Alles zu Anforderungen, Fristen und Betroffenen.

[Security]

[Security]

DORA für Banken: Maßnahmen und To-Dos seit Januar 2025

Die DORA-Verordnung gilt seit 17.01.2025. Erfahren Sie, was Banken und Sparkassen jetzt tun müssen – mit To-Do-Checkliste und Praxisbeispielen.

[Security]

[Security]

Cyber Resilience Act: Leitfaden mit konkreten Maßnahmen zur Umsetzung für Unternehmen

Der Cyber Resilience Act (CRA) der Europäischen Union setzt seit Dezember 2024 neue Maßstäbe für den Schutz digitaler Produkte und hebt die Anforderungen für Unternehmen deutlich an.

[Security]

[Security]

NIS2-Richtlinie: Maßnahmen zur Umsetzung im Überblick

Die NIS2-Umsetzung klappt auch ohne NIS2-Umsetzungsgesetz. Admijalo zeigt Ihnen konkrete Maßnahmen, mit denen Sie Compliance-sicher werden

[Security]

[Security]

Hardware-Trojaner und Malware zu Black Friday & Weihnachten: Wenn günstige Technik zur Gefahr wird

Hacker manipulieren Geräte während der Herstellung, um an Passwörter oder Zugangsdaten zu gelangen oder Schadsoftware zu installieren.

[Security]

[Security]

Taktische Tarnung - Die versteckten Angriffsmethoden der Hacker

Cyberangriffen. Laut dem aktuellen Bitkom-Bericht „Wirtschaftsschutz 2024“ beliefen sich die Schäden allein durch Cyberkriminalität in Deutschland auf 178,6 Milliarden Euro.

[Security]

[Security]

Deutsche Firmen im Fadenkreuz ausländischer Hacker

Ausländische Hacker und Kriminelle greifen kritische Infrastrukturen und politische Systeme gezielt aus dem Ausland an - Schutzmaßnahmen und Ausblicke für deutsche Unternehmen.

[Security]

[Security]

100 Mio. Euro Betrug: Kiabi und Volksbank Düsseldorf Neuss

Aurélie Bard veruntreut 100 Mio. € über die Volksbank Düsseldorf Neuss. Der Fall offenbart gravierende Sicherheitslücken. Jetzt Maßnahmen ergreifen!

[Security]

[Security]

Kein NIS2-Gesetz - Was das Ampel-Aus für die Cybersicherheit der kritischen Infrastruktur bedeutet

Die NIS2-Richtlinie, die europaweit für höhere Sicherheitsstandards sorgen soll, könnte in Deutschland nicht rechtzeitig umgesetzt werden.

[Security]

[Security]

Neue Schwachstellen bei Microsoft - Patches verfügbar!

Neben den bereits im August und September gemeldeten Schwachstellen, wurden am Dienstag (15. Oktober 2024) nun drei weitere kritische Lücken entdeckt - CVE-2024-38139, CVE-2024-38190 und CVE-2024-38204

[Security]

[Security]

Zulieferer als attraktives Angriffsziel von Hackern

Supply Chain Attacks haben sich in den letzten Jahren als eine der gefährlichsten und am schwersten zu entdeckenden Formen von Cyberangriffen etabliert.

[Security]

[Security]

Häufig gestellte Fragen - Warum sind Banken besonders anfällig für Hackerangriffe nach Feierabend?

Banken haben häufig kritische Daten und Systeme, die rund um die Uhr verfügbar sein müssen. Während personell schwach besetzten Zeiten fehlen oft schnelle Reaktionsmöglichkeiten, was Hacker ausnutzen.

[Security]

[Security]

Hacker-Angriffe nach Feierabend - Ein unterschätztes Risiko für die deutsche Wirtschaft

Dass beinah die Hälfte der Cyberangriffe außerhalb der regulären Arbeitszeiten stattfinden, insbesondere zwischen 20 Uhr abends und 8 Uhr morgens, ist kein Zufall.

[Security]

[Security]

Erneut Sicherheitslücke bei TeamViewer

Schwerwiegende Sicherheitslücken in TeamViewer entdeckt (CVE-2024-7479, CVE-2024-7481). Update auf Version 15.58.4 dringend empfohlen, um Angreifer abzuwehren und Systeme zu schützen.

[Security]

[Security]

Fortinet und Veeam - Sicherheitslücken bei kritischen IT-Anbietern im Fokus

Warum die Sicherheit etablierter IT-Lösungen hinterfragt werden muss und wie Unternehmen der kritischen Infrastruktur darauf reagieren können.

[Security]

[Security]

Kritische Schwachstellen bei Backup-Software Veeam - Aktualisieren Sie auf die neuste Version

Kritische Veeam-Schwachstelle (CVE-2024-40711) entdeckt - Erfahren Sie, wie Unternehmen, Banken und kritische Infrastrukturen jetzt ihre IT-Sicherheit vor zukünftigen Angriffen schützen können.

[Security]

[Security]

Kritische Microsoft Office Sicherheitslücke entdeckt - Handlungsbedarf für Unternehmen

Erfahren Sie alles über die neue Sicherheitslücke in Microsoft Office (CVE-2024-38200) und wie Sie Ihr Unternehmen jetzt sich schützen können. Prävention, Reaktion auf Vorfälle und kommende Updates von Microsoft – jetzt informieren!

[Security]

[Security]

COATHANGER-Malware in FortiGate-Geräten (Fortinet)

Gravierende Sicherheitslücke beim Hersteller Fortinet

[In eigener Sache]

[In eigener Sache]

Felix Jancker tritt als neuer geschäftsführender Mitgesellschafter bei Admijalo Dienstleistungs GmbH ein

Neue Partnerschaft

[Kundencase]

[Kundencase]

Kundencase - K9 Save House Sicherheitsdienst GmbH & Co. KG

Sicherheit und Qualität im Fokus - Wie wir K9 Save House auf dem Weg zur Zertifizierung unterstützen

[In eigener Sache]

[In eigener Sache]

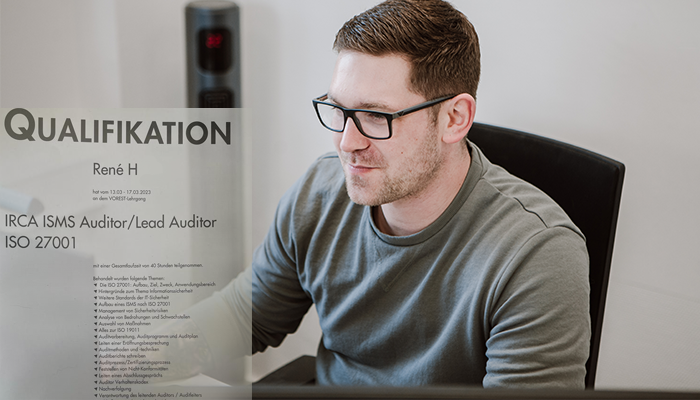

Teilnahme am ISMS Auditor/Lead Auditor ISO 27001 Lehrgang

Qualifikation zum ISMS Auditor nach ISO 27001

[Kundencase]

[Kundencase]

Kundencase - Mindener Stadtwerke

Diensthandys und IT-Sicherheit - So schützen wir die Mindener Stadtwerke vor Cyberangriffen

[In eigener Sache]

[In eigener Sache]

VR-CyberGuard - Ihr Schutz vor Cyberbedrohungen

Neue Partnerschaft

[In eigener Sache]

[In eigener Sache]

Admijalo zu Gast bei HealthTech OWL in Bielefeld

Vergangenen Montag war unser Gründer René Hippen zu Gast bei der HealthTech OWL in Bielefeld.

[In eigener Sache]

[In eigener Sache]

Griffin Rising - Einblick in die grenzüberschreitende Übung des Cyber- und Informationsraums

Teilnahme an der Übung Griffin Rising in Den Haag.