-

[SOCIAL ENGINEERING]

[SOCIAL ENGINEERING]Erkennen Ihre Mitarbeiter den Angriff?

Mit realistischen Phishing-Simulationen und Awareness-Trainings machen wir Ihr Team zur stärksten Verteidigungslinie.

Cybersicherheit ganzheitlich gedacht und praxisnah umgesetzt

Sicherheit entsteht nicht durch ein einzelnes Produkt oder einen einzelnen Test. Sie entsteht, wenn Organisation, Prozesse, IT und Menschen zusammenspielen. Das ist unser Ansatz – und der Grund, warum unsere Kunden nicht nur einzelne Schwachstellen kennen, sondern ein vollständiges Bild ihrer Sicherheitslage haben.

LEISTUNGEN ENTDECKENaller Cyberangriffe beginnen beim Menschen – wir stoppen sie frühzeitig

Sicherheitslücken entdecken und schließen wir jährlich.

automatisierte Cyberattacken weltweit passieren pro Minute!

belegt Deutschland als beliebtestes Angriffsziel automatisierter Cyberangriffe.

Powered by Expertise

Organisatorische Sicherheit

Sie erhalten eine klare Antwort auf die Frage: Wie sicher ist mein Unternehmen wirklich? Unsere Standortbegehungen und OSINT-Analysen zeigen Ihnen konkret, wo Angreifer ansetzen würden. Mit Lieferanten- und internen Audits schaffen Sie die Nachweise, die Aufsichtsbehörden und Zertifizierer von Ihnen verlangen.

René und Felix – Die Köpfe hinter Admijalo

Erfahrung, die Angreifer kennen

René und Felix bringen jahrelange Erfahrung aus der Praxis mit – als Penetrationstester, Sicherheitsberater und Trainer. Wir denken wie Angreifer, um Unternehmen effektiv zu schützen.

Stärken Sie

Ihr Team mit

Cyberwissen

Regulatorische Vorgaben wie ISO 27001, NIS2, DORA und DSGVO machen Mitarbeitersensibilisierung zur Pflicht. Unsere Phishing-Simulationen, Voice-Phishing Tests und Schulungen bereiten Ihr Team auf echte Angriffsszenarien vor und liefern Ihnen gleichzeitig die Dokumentation, die Sie für Audits und Behördenprüfungen brauchen.

Schalten Sie den Wert ganzheitlicher Cybersicherheit frei – für Ihr Unternehmen.

Die meisten Unternehmen sichern einzelne Bereiche ab, aber übersehen die Lücken dazwischen. Unser Ansatz schließt genau diese Lücken, weil wir Organisation, Prozesse, IT und Personal als Ganzes betrachten.

Kontakt aufnehmenAktuelles aus der Cybersecurity

[Security]

[Security]

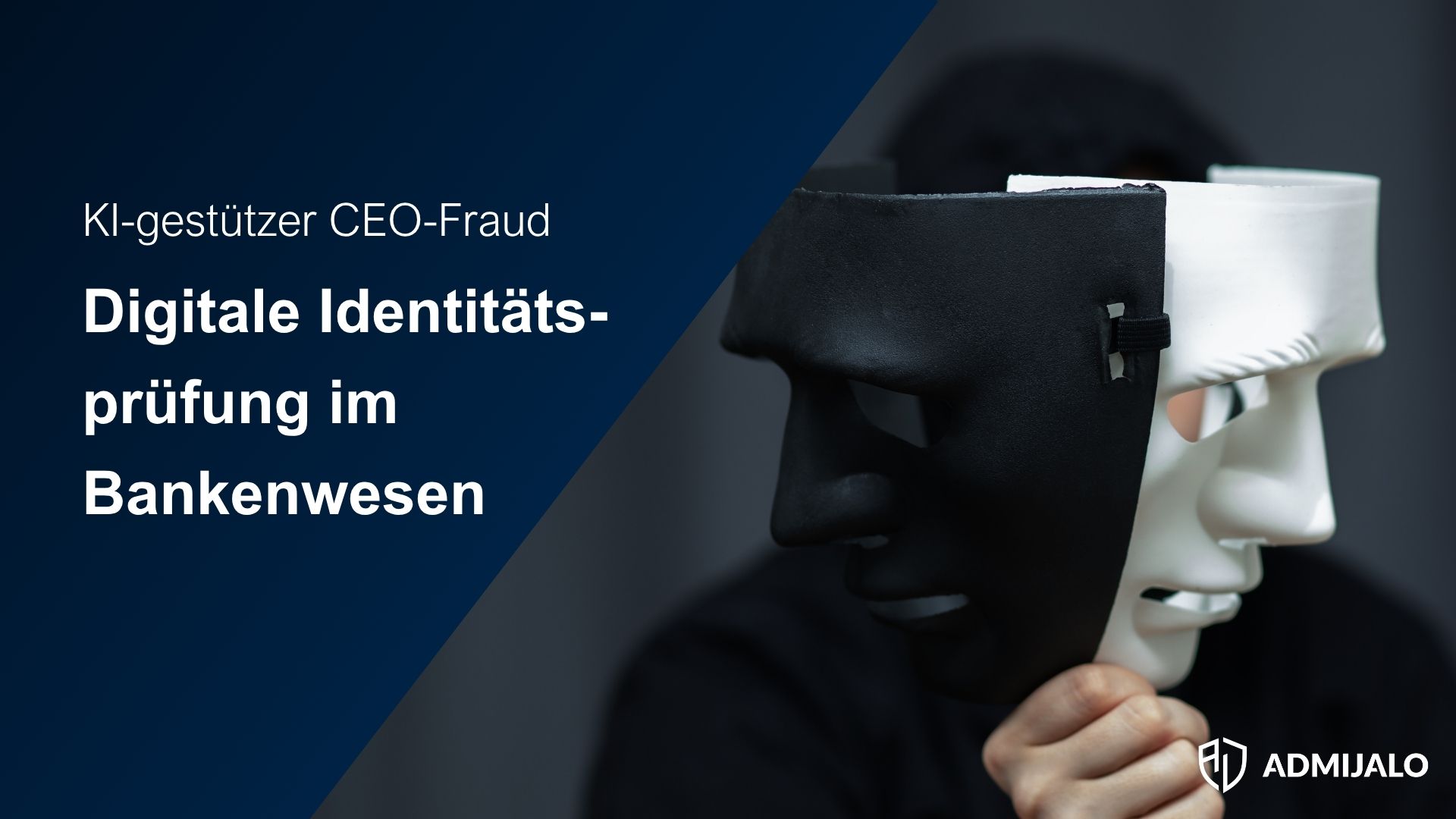

Digitale Identitätsprüfung im Zeitalter von KI-Betrug und DORA: Wie Banken den Spagat zwischen Innovation und Compliance schaffen

Deepfakes, synthetische Identitäten, steigende KYC-Kosten: Warum Banken ihre Identitätsprüfungsprozesse angesichts von DORA und KI-Betrug neu denken müssen. Jetzt Orientierung gewinnen.

[Security]

[Security]

Schritt-für-Schritt-Anleitung für effektives Fraud-Management in Banken

Wie Banken und Sparkassen ihr Fraud-Management DORA-konform optimieren können: 7 Schritte für mehr Sicherheit, Compliance und Resilienz.

[Security]

[Security]

Cyber Security Check vs. OSINT-Analyse: Unterschiede, Einsatz und Compliance-Tipps

Was unterscheidet eine OSINT-Analyse von einem Cyber Security Check? Wann ergibt welche Methode Sinn und warum sollten Unternehmen beide nutzen, um DORA, NIS2 und Co. zu erfüllen?

Wie geht es jetzt weiter?

Das liegt bei Ihnen.

Ob Awareness-Kampagnen für Ihre Mitarbeiter, eine bessere Cyber-Resilienz oder gezielte Compliance – wir stehen bereit. Nehmen Sie mit uns Kontakt auf und wir finden gemeinsam die passende Lösung.